该恶意软件通过暴力破解技术成功获得控制权后,便使用这些数据库来挖掘加密货币

前不久,微软刚刚宣布联合 35 个国家摧毁了全球最大的僵尸网络之一 Necurs,(详情参见雷锋网此前报道)最近,微软却被僵尸网络 Vollgar 盯上近两年。

僵尸网络 Vollgar 入侵微软近两年,每天攻击近 3000个数据库

近日,Guardicore Labs 团队发布了一份长期攻击活动的分析报告,此攻击活动主要针对运行 MS-SQL 服务的 Windows 系统。分析报告称,此攻击活动至少从 2018 年 5 月开始,将近两年,这一系列的攻击活动被命名为“ Vollgar ”。

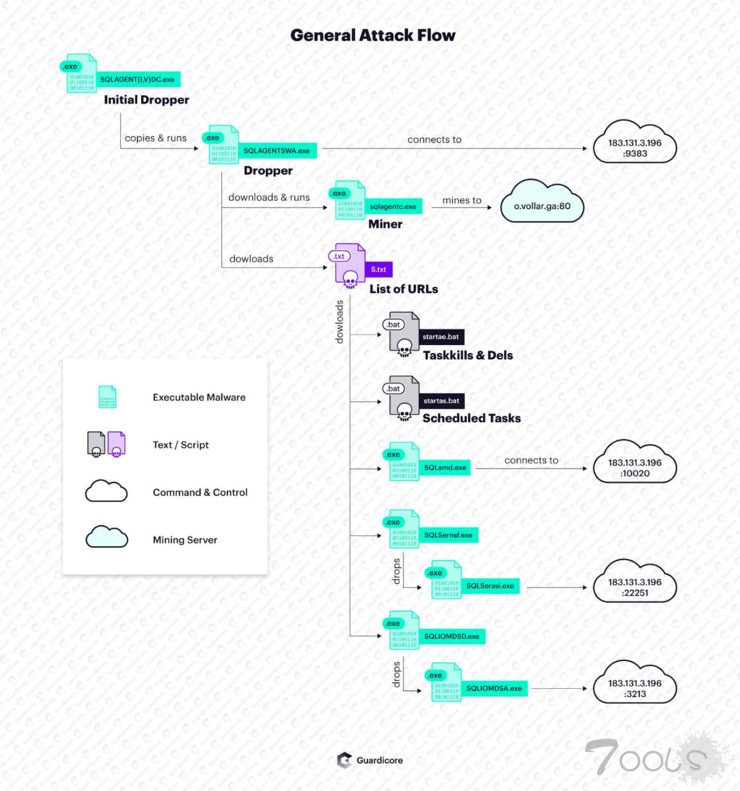

Vollgar 攻击首先在 MS-SQL 服务器上进行暴力登录尝试,成功后,允许攻击者执行许多配置更改以运行恶意 MS-SQL 命令并下载恶意软件二进制文件。

该恶意软件通过暴力破解技术成功获得控制权后,便使用这些数据库来挖掘加密货币。当前,正在开采的加密货币是 V-Dimension(Vollar)和 Monero(门罗币)。

此外,Vollgar 背后的攻击者还为 MS-SQL 数据库以及具有较高特权的操作系统创建了新的后门账户。

初始设置完成后,攻击会继续创建下载器脚本(两个 VBScript 和一个 FTP 脚本),这些脚本将“多次”执行,每次在本地文件系统上使用不同的目标位置来避免可被发现。

其中一个名为 SQLAGENTIDC.exe/SQLAGENTVDC.exe 的初始有效负载首先会杀死一长串进程,目的是确保最大数量的系统资源,消除其他威胁参与者的活动,并从受感染的计算机中删除它们的存在。

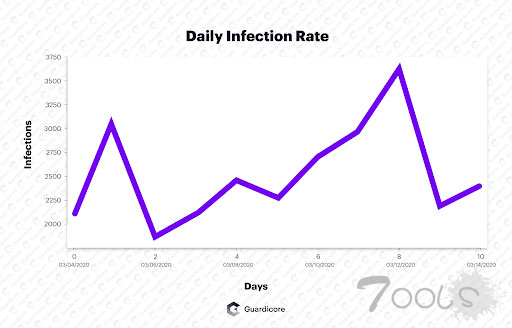

值得注意的是,61% 的计算机仅感染了 2 天或更短的时间,21% 的计算机感染了 7-14 天以上,其中 17.1% 的计算机受到了重复感染。后一种情况可能是由于缺乏适当的安全措施而导致在首次感染服务器时无法彻底消除该恶意软件。

报告中称,每天有 2-3 千个数据库在 Vollgar 攻击活动中被攻陷,其中包括中国、印度、韩国、土耳其和美国等国家,受影响的行业涵盖医疗、航空、IT、电信、教育等多个领域。

除了消耗 CPU 资源挖矿之外,这些数据库服务器吸引攻击者的原因还在于它们拥有的大量数据。这些机器可能存储个人信息,例如用户名、密码、信用卡号等,这些信息仅需简单的暴力就可以落入攻击者的手中。

有点可怕。

如何自查?

那么,有没有什么办法能提前抵御这种攻击呢?

雷锋网了解到,为了帮助感染者,Guardicore Labs 还提供了 PowerShell 自查脚本 Script – detect_vollgar.ps1,自查脚本 detect_vollgar.ps1 可实现本地攻击痕迹检测,检测内容如下:

1. 文件系统中的恶意 payload ;

2. 恶意服务进程任务名;

3. 后门用户名。

附脚本下载链接:

https://github.com/guardicore/labs_campaigns/tree/master/Vollgar

同时,该库还提供了脚本运行指南和行动建议,其中包括:

立即隔离受感染的计算机,并阻止其访问网络中的其他资产。

将所有 MS-SQL 用户帐户密码更改为强密码,以避免被此攻击或其他暴力攻击再次感染。

关闭数据库账号登录方式,以 windows 身份验证方式登录数据库,并在 windows 策略里设置密码强度。

加强网络边界入侵防范和管理,在网络出入口设置防火墙等网络安全设备,对不必要的通讯予以阻断。

对暴露在互联网上的网络设备、服务器、操作系统和应用系统进行安全排查,包括但不限漏洞扫描、木马监测、配置核查、WEB 漏洞检测、网站渗透测试等。

加强安全管理,建立网络安全应急处置机制,启用网络和运行日志审计,安排网络值守,做好监测措施,及时发现攻击风险,及时处理。

引用来源:

[1]https://www.guardicore.com/2020/04/vollgar-ms-sql-servers-under-attack/

[2] https://github.com/guardicore/labs_campaigns/tree/master/Vollgar

文章名称:《僵尸网络 Vollgar入侵微软达2年,每天攻击近 3000个数据库》

文章链接:https://www.youkayouwang.com/anquan/hangye/106847.html

本站资源仅供个人学习交流,请于下载后24小时内删除,不允许用于商业用途,否则法律问题自行承担。