以色列网络安全研究人员披露了有关影响DNS协议的新缺陷的详细信息,该缺陷可被利用来发起放大DDoS攻击,以击倒目标网站。

该漏洞称为NXNSAttack,缺陷在于DNS委派机制迫使解析器向攻击者选择的权威服务器生成更多DNS查询,从而可能导致僵尸网络规模的在线服务中断。

“我们发现,在一个典型的解决过程中交换的DNS信息的数量可能在实践中比预计的理论更多,主要是由于名称服务器的IP地址的主动分辨率更高,”该研究人员说。

“我们展示了这种低效率如何成为瓶颈,并可能被用来对递归解析器和权威服务器之一或两者发起毁灭性攻击。”

在负责地披露NXNSAttack之后,负责互联网基础架构的几家公司做出了行动:

包括PowerDNS(CVE-2020-10995),CZ.NIC(CVE-2020-12667),Cloudflare,谷歌,亚马逊,微软,甲骨文拥有的Dyn ,Verisign和IBM Quad9已对其软件进行了修补,以解决该问题。

DNS基础设施以前一直是通过臭名昭著的Mirai僵尸网络(包括2016年针对Dyn DNS服务类型的网络攻击)发动DDoS攻击,破坏了包括Twitter,Netflix,Amazon和Spotify在内的一些世界上最大的站点。

NXNS攻击方法

一个递归DNS查找发生在一个层次序列与多个权威DNS服务器DNS服务器进行通信,以定位(例如www.google.com)与域关联的IP地址,并将其返回给客户端。

该解决方案通常从由您的ISP或Cloudflare(1.1.1.1)或Google(8.8.8.8)之类的公共DNS服务器控制的DNS解析器开始,无论您使用系统中的哪种配置。

如果解析器无法找到给定域名的IP地址,则它将请求传递给权威DNS名称服务器。

但是,如果第一个权威DNS名称服务器也不保存所需的记录,则它将带有地址的委托消息返回到下一个DNS解析器可以查询的权威服务器。

换句话说,权威服务器告诉递归解析器:“我不知道答案,去查询这些以及这些名称服务器,例如ns1,ns2等”。

这个分层过程一直进行到DNS解析器到达提供域IP地址的正确的权威服务器为止,从而允许用户访问所需的网站。

研究人员发现,可以利用这些不希望的大开销来诱使递归解析器强制将大量数据包连续不断地发送到目标域,而不是合法的权威服务器。

研究人员说,为了通过递归解析器发起攻击,攻击者必须拥有一台权威服务器。

研究人员说:“这可以通过购买域名来轻松实现。作为权威服务器的对手可以制作任何NS推荐响应,作为对不同DNS查询的答案。”

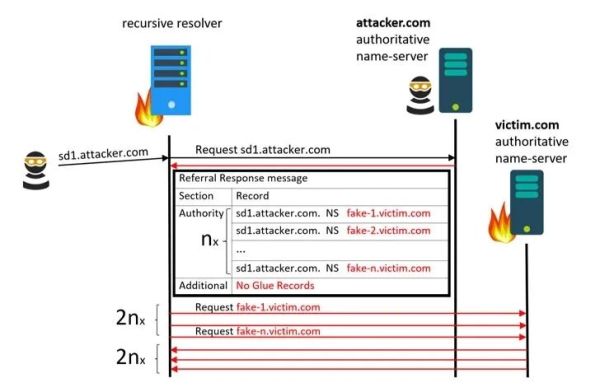

NXNSAttack通过向易受攻击的DNS解析服务器发送攻击者控制的域(例如attacker.com)的请求工作,该请求会将DNS查询转发到攻击者控制的权威服务器。

攻击者控制的权威服务器没有将地址返回到实际的权威服务器,而是用于指向受害者DNS域中,受威胁者控制的伪造服务器名称或子域的列表,来响应DNS查询。

然后,DNS服务器将查询转发到所有不存在的子域,从而导致到受害站点的流量激增。

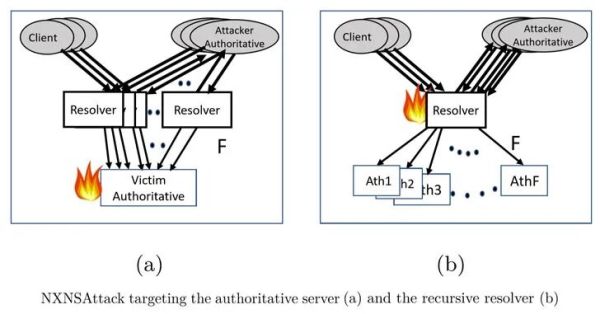

研究人员说,这种攻击可以将递归解析器交换的数据包数量放大多达1,620倍,不仅使DNS解析器无法处理更多请求,最终目标是淹没目标域。

而且,使用Mirai等僵尸网络作为DNS客户端可以进一步扩大攻击范围。

研究人员总结说:“我们的最初目标是研究递归解析器的效率及其在不同攻击下的行为,最终找到了一个新的,看上去很有说服力的漏洞NXNSAttack。”

“新攻击的关键要素是

(i)拥有或控制权威名称服务器

(ii)名称服务器使用不存在的域名

(iii)放置在DNS中的额外冗余,实现容错和快速响应时间的结构

强烈建议运行自己的DNS服务器的网络管理员将其DNS解析器软件更新为最新版本。

文章名称:《新的DNS漏洞使攻击者可以发起大规模DDoS攻击》

文章链接:https://www.youkayouwang.com/anquan/xitong/108133.html

本站资源仅供个人学习交流,请于下载后24小时内删除,不允许用于商业用途,否则法律问题自行承担。